Украсть за 60 секунд

Банковские карты появились в России 20 лет назад. Одновременно появились и кардеры, то есть хакеры, специализирующиеся на кражах средств с них. Лет пять карты были атрибутом богатства, а кардеры — чем-то далеким, из рубрики «Их нравы». Но глобализация крепчает: примерно с 2000 года сотрудники крупных российских компаний в добровольно-принудительном порядке получили зарплатные карты. Это незаконно; было придумано словечко «боссинг», означающее, что босс навязывает внутри компании какие-то услуги. Автор этих строк тоже получает зарплату на карточку. Как все.

Сейчас на выплату заработанного по безналу перешли не только крупные, но и средние, и мелкие компании. В любом банке предпринимателям — владельцам расчетных счетов настоятельно предлагают «зарплатный проект», как только число сотрудников организации превысит 10 человек. Есть планы перевода выплаты пенсий и пособий исключительно на карточки.

Спору нет: карточки удобны, их преимущества очевидны. Организация, платящая зарплату по карточкам, существенно экономит на инкассации, отчетности и кассирах. Не в обиде и потребитель: например, бензин по карточкам на многих заправках дешевле, чем за наличный расчет. Не говоря уж о том, что платить можно круглосуточно и в разных местах. Перевод всех платежей на пластик поддержан почти всеми государствами мира. Безналичные платежи легко отследить, они оставляют следы. Финансирование криминала, например, торговля оружием или наркотиками, идет исключительно через «черный нал», с которым все государства борются. Дошло до того, что в развитых странах некоторые магазины и рестораны перестали принимать наличные деньги. Правда, это было в начале нулевых; сейчас после протестов потребителей потихоньку возобновляют.

Но у триумфального шествия пластиковых карт по всему миру есть и обратная сторона: раздолье для хакеров. Информация о платежах (транзакциях) сохраняется долго (по закону — 10 лет, в реальности дольше). Соблазн ее добыть и незаконно обогатиться очень велик. Это ж не с ножом в темном переулке на прохожих бросаться: светлый офис, «интеллектуальная работа» на компьютере. А главное — украсть можно больше.

По данным международной Cards Association and Financial Fraud Action, в 2010 году с пластиковых карт было украдено $7 млрд. При этом объем средней кражи составил $10 тыс., то есть было совершено около 70 миллионов (!) незаконных транзакций. В России ситуация также накаляется. В сентябре начальник сектора департамента безопасности Газпромбанка Николай Пятиизбянцев сообщал, что «потери банков от мошеннических действий с картами выросли за первое полугодие 2011 года на 70%. В денежном выражении потери к концу года могут превысить 2,3 млрд. руб.».

При этом сами банки из категории потенциальных мошенников, видимо, следует исключить. Макс, начинающий кардер. По виду типичный российский студент, каковым и является. «Кардингом я два года назад промышлять начал. Сначала наивный был, думал: в банк устроюсь и развернусь. Ни фига! Там слежка такая, что любой шаг фиксируется. И шифры просто так не вскрыть. Не буду грузить математикой, но они сами себя шифруют и автоматически обновляются. Через год я ушел: в банке кардеру ловить нечего. Зато сейчас — смотри».

Макс попросил номер моей карты Райффайзенбанка, на которой лежало 80 тыс. руб. Он ввел его в программу на своем компьютере. Программа работала 20 минут. Затем мне пришла СМС, что с моей карты списано 40 тыс. руб. Через минуту — вторая СМС о списании еще 40 тыс. руб. Еще через минуту третья — о поступлении обратно 79 тыс. 658 руб.: деньги кардер вернул, но комиссия списалась.

Фишинг, скимминг и шимминг

Мошенничество с пластиковыми картами называется фишингом, по-английски — «рыбалка». Процесс действительно напоминает рыбалку: главная задача кардера — найти карточку, на которой точно есть деньги. Как известно, ПИН-код состоит из четырех цифр. Имея мощный процессор — а «рабочие инструменты» у кардеров весьма продвинутые, как говорят они сами, навороченные, — подобрать эти четыре цифры не составляет труда.

Примерно так же подбираются коды к сейфам: вор-«медвежатник» надевает наушники и «дает цифру». Отклик замка на верную цифру иной, чем на неверную, и человек с музыкальным слухом может это уловить. Кардеру слух не нужен: за него все делает программа, предлагающая миллионы вариантов кода в секунду. Максимум через полчаса ПИН-код будет вскрыт, что мне и продемонстрировали.

По идее, банковская система безопасности должна следить, чтобы варианты не подбирались. Она и следит: любой банкомат после трех неверных попыток набора кода блокирует карту. Иное дело — Интернет. Блокировка тоже произойдет после трех неверных наборов, но с маленьким уточнением: наборов с одного компьютера. Контроль по так называемым IP-адресам. Можно сделать себе меняющийся (динамический) IP-адрес. Но это ловится (при случайном подборе наверняка будет задействован недействительный адрес), а облачное программирование — пока нет. Его суть в том, что хакерская программа выбирает многие тысячи компьютеров, подключенных в данный момент к Интернету, и набирает варианты кода с их адресов. Причем пользователи «облака» — вовсе не хакеры, они не знают, что от их имени идет подбор кода.

Но как узнать, к какому именно номеру подбирать код? Номеров миллиарды, и большая часть из них не используется. Какие-то карты заблокированы, какие-то еще не выпущены, другие действуют, но денег на них нет. Тут и начинается рыбалка, фишинг.

Можно ловить на удочку. Старая история: рассылка СМС от имени банка с просьбой «уточнить» номер карты (некоторые наглецы просят еще и ПИН-код). Более изыскано: сделать «зеркалку», то есть сайт, в точности копирующий сайт банка. И прибавить хакерскую программу, перенаправляющую поток клиентов на «зеркалку». Человек заходит якобы в «личный кабинет» вводит номер — и лишается денег. Но банковская безопасность совершенствуется, «зеркалки» ловят. СМС-мошенничество все еще работает, но просветительская компания банков и СМИ приносит плоды: на удочку попадаются все меньше и меньше.

Поэтому лучше ловить сетью, в смысле торговыми сетями и Интернетом. Здесь работают организованные преступные группы, кибермафия. Ее представитель Серж оказался улыбчивым молодым мужчиной. Он рассказал: «Мы работаем с крупной торговой сетью бытовой техники, которую я тебе, конечно, не назову. Вспомни: когда платишь, ты карту из рук выпускаешь, отдаешь продавцу. У них зарплата маленькая, а мы всего-то просим — за вторую зарплату — номера богатых карт запомнить. Доказать, что продавец это делает, невозможно, только с поличным поймать. Пока не ловили. Эх, сейчас новогодние покупки пойдут, народ карты в магазины потащит. Мы уже готовимся, даже оборудование кое-какое прикупили».

Особо опасными в этом отношении являются... официанты. Столик в ресторане не имеет кард-ридера, официант уносит карту клиента за стойку. Результат: в 2010 году в Великобритании была разоблачена кибербанда. Официанты поставляли номера, кардеры воровали. За 5 лет безнаказанной деятельности было похищено порядка £80 млн. Опасны также заправщики: кард-ридер стоит за толстым стеклом, клиент не видит, что делают с его картой. Так что тех, кто собрался в новогодние праздники на отдых за рубеж, предупреждаем: осторожнее! Говорят, особо «приветливые» (в смысле отдал карту — и привет!) официанты действуют в странах Юго-Восточной Азии.

Не забывают кардеры и классику — скимминг. Скиммерами называют устройства, считывающие номера карт и ПИН-коды прямо с банкоматов. Это далеко не банальная веб-камера, отслеживающая цифры за спиной у клиента. Их банки научились отслеживать. Сейчас скимминг осуществляется при помощи накладок на клавиатуру или экран. Кстати, эти устройства можно заказать в Интернете, их доставят экспресс-почтой начинающему кардеру прямо на дом.

У многих банкоматов и платежных систем сейчас ввод сенсорный: клиент тыкает пальцем в кнопки на экране. Тоненькая, незаметная пластиковая накладка на экран — и клиенты становятся жертвами. Деятельность кардеров существенно облегчается тем, что многие банкоматы стоят в малолюдных местах, иные в лесу. Например, ближайший ко мне терминал платежной системы стоит буквально в лесу — в «Лосином Острове». Правда, владельцы осознают опасность и проверяют его ежедневно. И несколько раз находили кей-логеров — программы-шпионы, а один раз сняли с экрана «марлю» скимминга.

Новая придумка кардеров — лживые банкоматы и терминалы. Стоит себе, ничем от настоящего не отличается. Только деньги идут не в платежи, а в пользу хакеров. Такой «ящик» окупается за один день, так что если вам не пришло СМС-подтверждение о прошедшем платеже — бейте тревогу, возможно, вы нарвались на поддельный терминал.

Изысканным развитием скимминга является шимминг. Ведь помимо клавиатуры в банкоматах и терминалах есть еще одно уязвимое место: щель, куда вставляется карта. Шима — хакерское устройство, плата, настолько тонкая, что при помощи специальной карты-носителя (она более тонкая, чем обычно) ее можно ввести в щель. Затем шиму чуть приподнимают при помощи носителя или тонкой отвертки, и она приклеивается внутри щели. С задачей считывания номеров устройство справляется великолепно. Защиты нет. Так что если в банкомате ваша карта туговато входит в щель — бегите от него подальше.

Вампиры и кладбище

Помимо первичного мошеннического рынка кардеров существует и вторичный. Пишутся хакерские программы, изготавливаются поддельные карты, носители шим и скиммеры, продаются массивы номеров карт. Приблизиться к этим центрам кибермафии было тяжело, но все-таки удалось.

Александр (имя подлинное) — один из немногих людей в России, отбывший реальный тюремный срок (три года) за хакерство. В своей среде пользуется уважением. Мужчина чуть за 30, спокойный, уравновешенный. Встречу назначил почему-то на... кладбище. «Нет, я не вампир, — смеется он, — просто это место со спутников не ловится. Любая гугл-карта показывает, что здесь кладбище». Его офис напоминал сарай, да и был им: там работники кладбища хранили инструменты, а кардер «арендовал».

Зато внутри царили самые продвинутые технологии. Особо поразили мощнейшие антенны: раз попавшийся хакер теперь пользуется исключительно радиомодемами. Здесь же стоял аппарат, изготавливающий пластиковые карты. Было много непонятных устройств, как я понял, для производства скиммеров.

«Мы редко кардерим сами, — признался Александр, — больше продаем. Основной доход приносят хакерские программы, здесь они пишутся и тестируются. Можем также купить номера карт на Западе, изготовить карты здесь и отправить ребят снимать деньги. Можем наоборот — продать на Запад российские номера. В Мичиган недавно продавали. (Весной в Мичигане действительно была арестована банда, использовавшая российские номера карт. — „МК“.) Официально оформленные кражи с карт — лишь верхушка айсберга, — продолжал кардер. — Западники, например, после списания „бабок“ в нашу пользу карты блокируют, но как узнают, что взяли из России, — забирают заявления. Русской мафии боятся, а скорее понимают: бесполезно, деньги не вернут. Да и банки озверели: норовят облапошенному пришить неправильное обращение с картой и ничего не компенсировать. Нет, мы не боимся. Здесь все просматриваемся, так что успеем в случае чего уничтожить программы. А оборудование — да бог с ним, оно отбивается за три месяца».

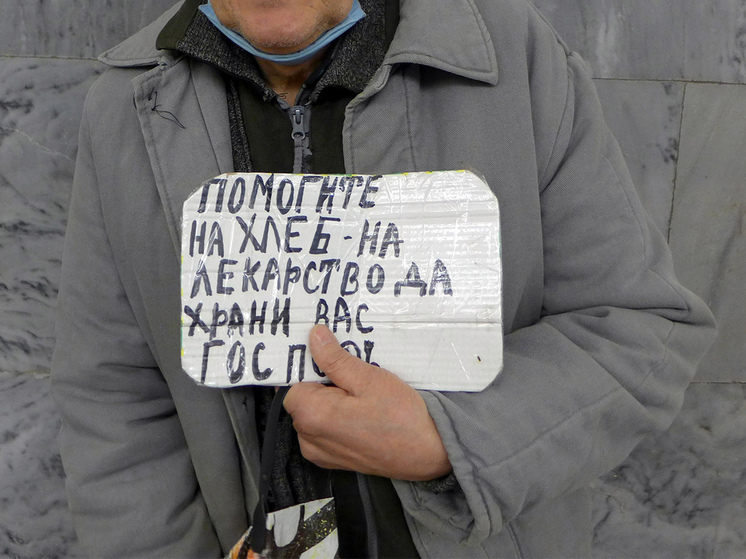

Что же делать, чтобы не стать жертвой кибермошенников? Глобально — ничего, только молиться: напомню, что любая карта вскрывается за полчаса. Немного помогает кибергигиена: никому не давать ПИН-код, не выпускать карту из рук, не пользоваться подозрительными банкоматами, магазинами и ресторанами. Но поможет ли гигиена, когда бушует эпидемия с ростом «заболеваемости» на 70% за полгода? Лично я после общения с кардерами предпочитаю пользоваться пластиковыми картами как можно меньше и сразу снимать наличность.

СЛОВАРЬ ТЕРМИНОВ И ЖАРГОНИЗМОВ

БОССИНГ — новый юридический термин. Навязывание сотрудникам фирмы услуг, например зарплатных карт, по приказу босса. Пока есть только в законодательстве США.

ЗЕРКАЛКА — сайт в Интернете, в точности повторяющий сайт банка. Его название отличается от легального сайта одной буквой, например, не bank, а baank. Хакерская программа-перехватчик направляет поток клиентов банка на зеркальный сайт.

IP-адрес — заводской номер компьютера. Используется для его идентификации в Интернете.

КАРД-РИДЕР — устройство для считывания карт. Устанавливается в любом месте, где принимают карты. Может использоваться мошенниками для перехвата информации.

КАРДЕРЫ — самоназвание мошенников с пластиковыми картами. Они обижаются, если их называют «хакерами»: «Мы не хакеры, мы кардеры».

КАРДИНГ, КАРДЕРИТЬ — мошенничать с пластиковыми картами.

КЕЙ-ЛОГЕР — программа-шпион. Фиксирует, какие цифры или буквы нажимались на клавиатуре.

ОБЛАЧНОЕ ПРОГРАММИРОВАНИЕ — новая технология, использующая ресурсы подключенных к Интернету компьютеров без ведома их владельцев.

СКИММИНГ — от англ. skimming (скольжение) — незаконное считывание данных с пластиковых карт. Осуществляется с помощью специальных устройств — скиммеров. Например, с помощью веб-камер и накладок на клавиатуру и экран банкомата.

СКИММЕР — устройство для незаконного считывания информации с пластиковых карт. Из-за отставания законодательства оборот скиммеров не запрещен: их можно легально купить в Интернете.

ФИШИНГ — от англ. fishing (рыбалка). Процесс вылавливания в Интернете пластиковых карт, на которых есть деньги, с целью кражи. Собирательное название для всех видов мошенничества с незаконным добыванием паролей и ПИН-кодов.

ШИММИНГ — от англ. shim (тонкая прокладка). Очень тонкая (меньше 0,1 мм, вдвое тоньше человеческого волоса) гибкая плата. Вводится в щель банкомата и считывает данные с пластиковых карт. Для производства используются нанотехнологии. Оборот не запрещен. Методов защиты пока нет.